- Регистрация

- 9 Май 2015

- Сообщения

- 1,071

- Баллы

- 155

- Возраст

- 51

В сентябре этого года мы увидели всплеск такого явления, как браузерный майнинг. Об этом мы писали в отдельной . Зачастую он осуществляется скрытым образом, поэтому исследователи безопасности обеспокоены ростом популярности такого способа добычи криптовалют. На днях специалисты Trend Micro обнаружили несколько приложений для Android, в которых были спрятаны майниновые скрипты. Все они находились в Google Play.

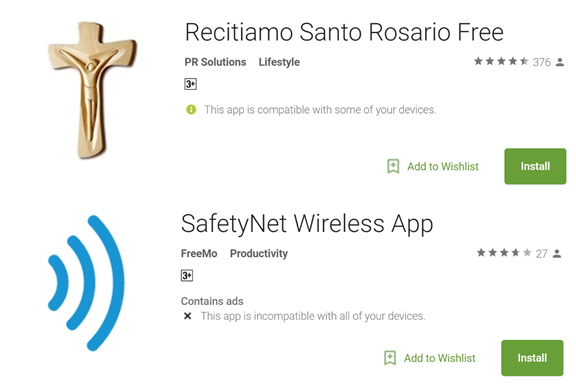

Двое из таких приложений с названиями Recitiamo Santo Rosario Free и SecurityNet Wireless App использовали браузерный майнер Coinhive, ещё одно обнаруженное приложение Car Wallpaper HD: mercedes, ferrari, bmw and audi уже включало скрытый майнер в своих библиотеках (CpuMiner), что позволяло ему майнить криптовалюту без запуска браузера. Обо всех находках Trend Micro сообщила в Google. На текущий момент все приложения удалены из магазина Google Play. Встроенное антивирусное решение не сумело распознать скрытые майнеры, что .

По словам исследователей из Trend Micro, использование мобильных устройств для майнинга возможно и принесёт злоумышленникам какие-то мизерные доходы, но в большей степени это негативно сказывается на самом устройстве. Его ресурсы задействованы на максимум, что приводит к перегреву гаджета, снижению производительности, сокращению срока службы батареи и в целом к физическому износу.

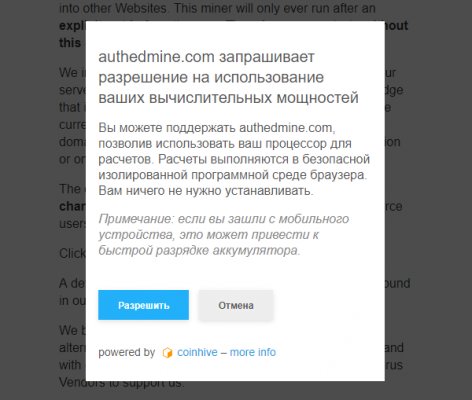

Главная причина, по которой антивирусные компании стали блокировать скрипты Coinhive заключается в том, что многие сайты используют его скрытым образом, то есть без всякого предупреждения пользователей. Разработчики Coinhive выпустили новую версию своего скрипта, который выдаёт предупреждение перед запуском. Выглядит это следующим образом:

Однако суть в том, что Coinhive по-прежнему поддерживает старую версию майнера, не имеющего такого предупреждения, и именно эту лазейку и используют злоумышленники, пытающиеся намайнить монеток с помощью чужих ресурсов.

Проблема не ограничивается лишь скриптом Coinhive. На днях специалисты компаний Sucuri и Wordfence обнаружили сильно видоизмененную версию Coinhive на странице, куда перенаправлялись более 500 сайтов на платформе WordPress при открытии их в браузере Chrome. Пользователи Firefox при этом попадали на сайт с вредоносным ПО.

Двое из таких приложений с названиями Recitiamo Santo Rosario Free и SecurityNet Wireless App использовали браузерный майнер Coinhive, ещё одно обнаруженное приложение Car Wallpaper HD: mercedes, ferrari, bmw and audi уже включало скрытый майнер в своих библиотеках (CpuMiner), что позволяло ему майнить криптовалюту без запуска браузера. Обо всех находках Trend Micro сообщила в Google. На текущий момент все приложения удалены из магазина Google Play. Встроенное антивирусное решение не сумело распознать скрытые майнеры, что .

По словам исследователей из Trend Micro, использование мобильных устройств для майнинга возможно и принесёт злоумышленникам какие-то мизерные доходы, но в большей степени это негативно сказывается на самом устройстве. Его ресурсы задействованы на максимум, что приводит к перегреву гаджета, снижению производительности, сокращению срока службы батареи и в целом к физическому износу.

Главная причина, по которой антивирусные компании стали блокировать скрипты Coinhive заключается в том, что многие сайты используют его скрытым образом, то есть без всякого предупреждения пользователей. Разработчики Coinhive выпустили новую версию своего скрипта, который выдаёт предупреждение перед запуском. Выглядит это следующим образом:

Однако суть в том, что Coinhive по-прежнему поддерживает старую версию майнера, не имеющего такого предупреждения, и именно эту лазейку и используют злоумышленники, пытающиеся намайнить монеток с помощью чужих ресурсов.

Проблема не ограничивается лишь скриптом Coinhive. На днях специалисты компаний Sucuri и Wordfence обнаружили сильно видоизмененную версию Coinhive на странице, куда перенаправлялись более 500 сайтов на платформе WordPress при открытии их в браузере Chrome. Пользователи Firefox при этом попадали на сайт с вредоносным ПО.