- Регистрация

- 9 Май 2015

- Сообщения

- 1,071

- Баллы

- 155

- Возраст

- 51

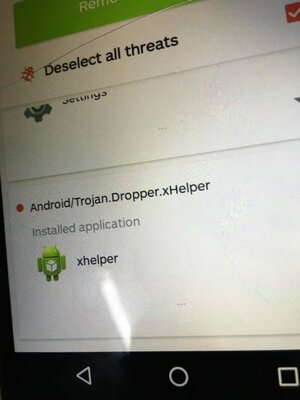

В марте 2019 года специалисты по кибербезопасности компании Malwarebytes обнаружили вредоносное ПО для Android под названием xHelper, которое в основном перенаправляло пользователей на рекламные веб-страницы. С тех пор многие антивирусные программы добавили в свою базу сведения о нём, но оказалось, что избавиться от вредоноса не так просто.

В январе этого года Malwarebytes снова предупредила пользователей Android-устройств об опасности заражения xHelper. Дело в том, что старый знакомый стал умнее, он прячется в других приложениях из магазина Google Play и остаётся на смартфоне даже после полного сброса до заводских настроек. xHelper работает как бэкдор, способный получать удалённые команды и устанавливать другие приложения на уже зараженное устройство.

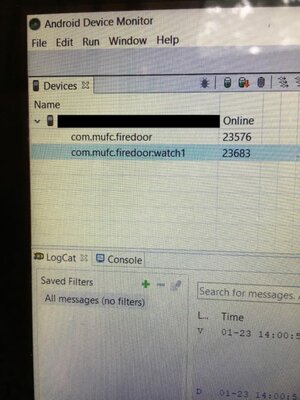

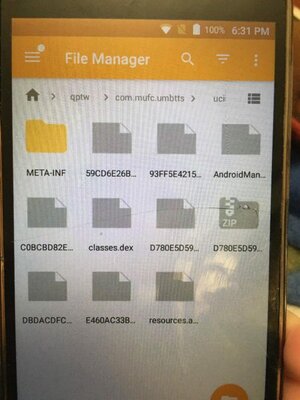

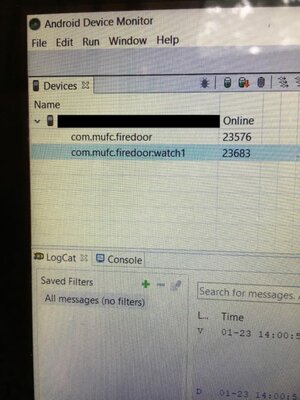

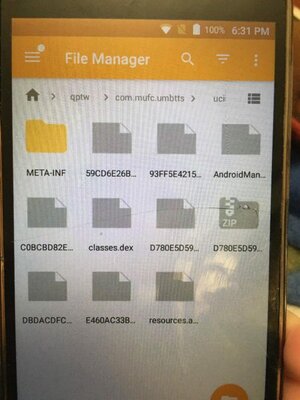

Один из пользователей, подхвативших вирус, рассказал, что удалял его два раза, но тот снова появлялся примерно через час. Тогда он пошёл на крайние меры и сделал сброс настроек, но это тоже не сработало. Исследователи Malwarebytes идентифицировали источник повторного заражения, им оказался не магазин Google Play, а локальное хранилище устройства. Вредонос был спрятан в APK-файле, расположенном в каталоге com.mufc.umbtts. После анализа выяснилось, что это дроппер, который всегда остаётся на устройстве и устанавливает один из вариантов xHelper. Остаётся неясным одно — как вирус связан с Google Play.

В случае заражения Malwarebytes рекомендует удалить указанный каталог и отключить Google Play, после чего попробовать сбросить настройки. Проблема усугубляется тем, что на разных устройствах названия файлов и каталогов, где прячется вирус, могут отличаться.

В январе этого года Malwarebytes снова предупредила пользователей Android-устройств об опасности заражения xHelper. Дело в том, что старый знакомый стал умнее, он прячется в других приложениях из магазина Google Play и остаётся на смартфоне даже после полного сброса до заводских настроек. xHelper работает как бэкдор, способный получать удалённые команды и устанавливать другие приложения на уже зараженное устройство.

Один из пользователей, подхвативших вирус, рассказал, что удалял его два раза, но тот снова появлялся примерно через час. Тогда он пошёл на крайние меры и сделал сброс настроек, но это тоже не сработало. Исследователи Malwarebytes идентифицировали источник повторного заражения, им оказался не магазин Google Play, а локальное хранилище устройства. Вредонос был спрятан в APK-файле, расположенном в каталоге com.mufc.umbtts. После анализа выяснилось, что это дроппер, который всегда остаётся на устройстве и устанавливает один из вариантов xHelper. Остаётся неясным одно — как вирус связан с Google Play.

В случае заражения Malwarebytes рекомендует удалить указанный каталог и отключить Google Play, после чего попробовать сбросить настройки. Проблема усугубляется тем, что на разных устройствах названия файлов и каталогов, где прячется вирус, могут отличаться.